21文章

硬件安全末日:Riot Games 揭露启动前漏洞噩梦

一项颠覆游戏和科技硬件领域格局的关键网络安全揭示

概览

网络安全领域刚刚经历了一次剧烈的震荡,Riot Games 发现了一个关键漏洞,暴露了现代计算机硬件中的一个根本性弱点。 这项发现的核心在于一个复杂的预启动安全漏洞,它允许潜在的攻击者在系统启动最脆弱的时刻绕过传统的安全机制。

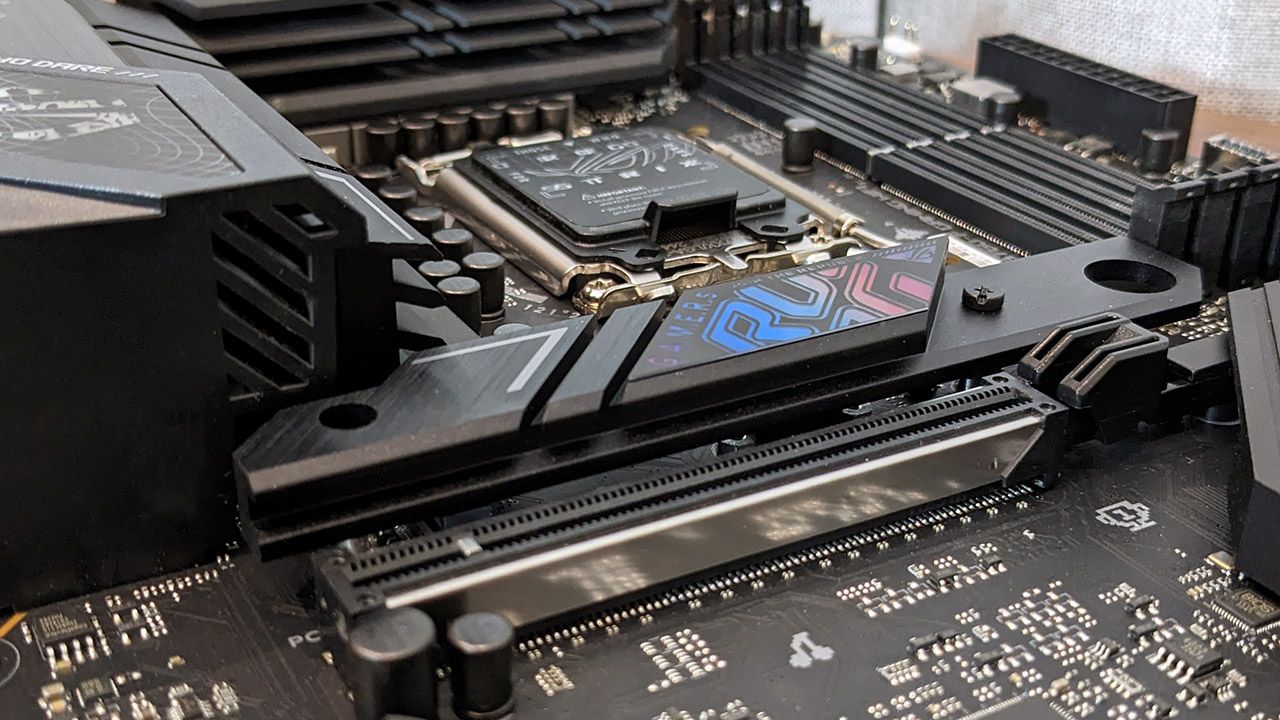

该漏洞的核心在于输入/输出内存管理单元 (IOMMU) 在华擎、华硕、技嘉和微星等主要主板制造商的配置中存在欺骗性缺陷。 虽然固件似乎表明全面保护,但现实情况却更令人担忧:存在一个关键窗口,在此期间,复杂的攻击者可能会在操作系统安全防护激活之前注入恶意代码或访问敏感的系统内存。

这项发现特别重要的原因是Riot 的积极主动的方法。 该公司没有简单地报告漏洞,而是通过与硬件制造商直接合作开发全面的补丁来改变网络安全范式。 他们的Vanguard 反作弊系统现在将实施一个 VAN:Restriction 机制,阻止系统受损的玩家访问游戏,有效地将网络安全转化为一个积极的、可执行的标准。

其影响远远超出了游戏范围。 这种漏洞代表了硬件安全方面的系统性风险,特别是在具有复杂计算基础设施的环境中,例如云服务、虚拟化系统和高性能计算。 四个已识别的 CVE 漏洞,每个漏洞的 CVSS 评分为 7.0,都强调了这项发现的关键性质。

Riot 的策略预示着一个更广泛的趋势:未来网络安全的特征将是软件开发人员、硬件制造商和安全研究人员之间更紧密的整合。 通过堵塞预启动安全漏洞并建立最低硬件安全基线,该行业正朝着一种更积极主动、协作的方式发展,以保护数字生态系统。