21文章

硬體安全浩劫:Riot Games 揭露啟動前漏洞夢魘

一項顛覆遊戲與科技硬體領域的重大網路安全揭露

概览

網路安全領域剛經歷了一場地震般的巨變,Riot Games發現了一個關鍵漏洞,揭示了現代電腦硬體中的一個根本弱點。 這次發現的核心是一個複雜的啟動前安全漏洞,它使潛在的攻擊者能夠在系統啟動時最脆弱的時刻繞過傳統的安全機制。

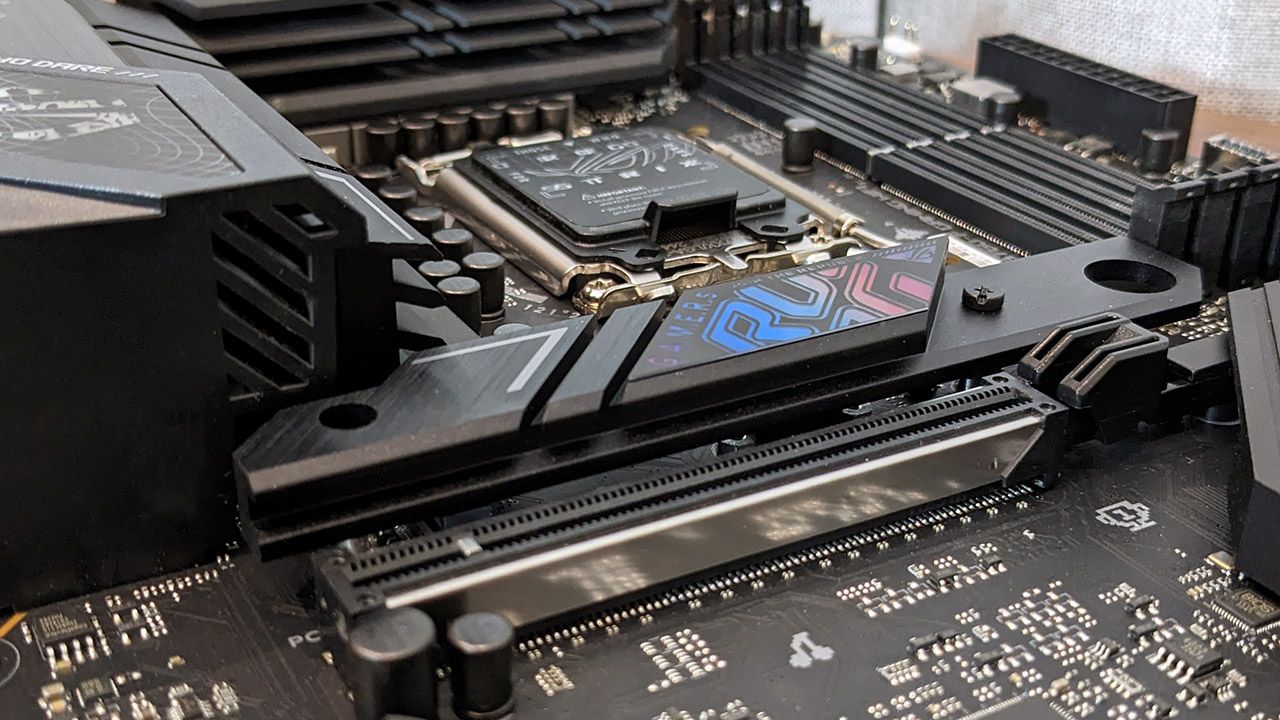

該漏洞的重點是主要主機板製造商(如華擎、華碩、技嘉和微星)的輸入/輸出記憶體管理單元 (IOMMU) 配置中的一個欺騙性缺陷。 儘管韌體似乎發出全面保護的信號,但現實情況卻令人震驚:存在一個關鍵窗口,在這個窗口中,複雜的攻擊者可能會在作業系統安全措施啟動之前注入惡意程式碼或存取敏感的系統記憶體。

這次發現尤其重要的原因是Riot 的主動方法。 該公司並未僅僅報告此漏洞,而是透過直接與硬體製造商合作開發全面的修補程式來改變網路安全範例。 他們的Vanguard 反作弊系統 現在將實施 VAN: 限制機制,阻止系統受損的玩家存取遊戲,有效地將網路安全轉變為主動的、可執行的標準。

其影響遠遠超出了遊戲的範疇。 這種漏洞代表了硬體安全方面的系統性風險,尤其是在具有複雜計算基礎設施的環境中,例如雲端服務、虛擬系統和高效能計算。 四個已識別的 CVE 漏洞,每個漏洞的 CVSS 評分為 7.0,突顯了這項發現的關鍵性質。

Riot 的策略表明了一個更廣泛的趨勢:網路安全的未來將以軟體開發人員、硬體製造商和安全研究人員之間更緊密的整合為特徵。 透過堵塞啟動前安全漏洞並建立最低硬體安全基準,業界正朝著更主動、協作的方式邁進,以保護數位生態系統。